Auncun résultat pour cette recherche...

Accueil / Catalogue / Stratégie de cyber-sécurité / Politique de mots de passe sécurisés

Obtenez un certificat reconnu et certifié après avoir terminé le cours :

Nous adressons cette formation à la sécurité des mots de passe aux débutants. C’est-à-dire à l’ensemble des collaborateurs de l’entreprise. Dès lors, il constitue une formation de type « évangélisation ». Et elle porte sur l’importance de créer et de renouveler régulièrement des mots de passe suffisament complexes pour garantir la sécurité.

Or l’accès aux applications critiques d’une entreprise telles que l’email, les documents dans le cloud, le site web, le CRM ou l’ERP procède généralement à l’aide de deux éléments. Soit l’identifiant et le mot de passe. Or on connaît l’identifiant. Puisqu’il s’agit de l’adresse email du collaborateur.

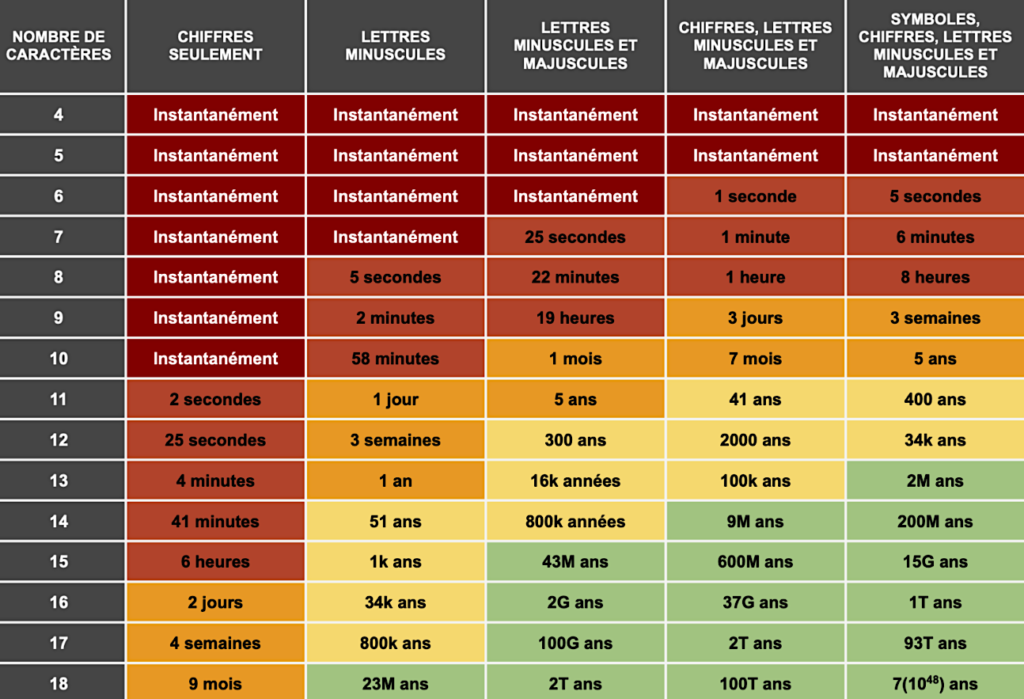

Mais il est difficile, par contre, de deviner le mot de passe. Difficile, et cependant pas nécessairement impossible. Car si l’intrus a de la patience et de la méthode, alors, il craquera un mot de passe de passe de 12 caractères qui ne contiendrait que des chiffres en moins de 41 secondes.

Ainsi sur ce site, la société de sécurité Kaspersky propose à chacun de tester la solidité de son mot de passe. Et de voir en combien de temps celui-ci pourra être craqué : https://password.kaspersky.com/fr/

Par ailleurs le site Have I been pawned vous propose de vérifier si votre mot de passe a déjà été piraté : https://haveibeenpwned.com/

Donc, il importe donc de mélanger chiffres, lettres majuscules et minuscules et caractères diacritiques. Et aussi d’opter pour un mot de passe de minimum 14 caractères. Toutefois, une telle mesure est loin de suffire. Car il existe de nombreuses autres difficultés. Tout d’abord, il est difficile, pour le management, de savoir si le standard de 14 caractères mélangés a bien été respecté par le collaborateur. En effet, le mot de passe est personnel et secret. Le collaborateur est donc la seule personne qui en connaît le détail.

Ainsi, abordons maintenant une deuxième difficulté : la politique des mots de passe n’intéresse, le plus souvent, que les responsables de la sécurité. Tout responsable de la sécurité qui a demandé à une série de collaborateurs de modifier leur mot de passe peut légitimement se demander qui a tenu compte de sa demande. Sachant que les collaborateurs sont occupés. Et que la politique de modification des mots de passe est le cadet de leur souci. Le risque est grand de les entendre dire que c’est fait alors qu’il n’en est rien.

Et voici une troisième difficulté: plus on a construit un mot de passe compliqué, plus on a du mal à retenir. Alors, la tentation est grande de copier le mot de passe en divers endroits potentiellement moins sécurisés : en s’envoyant un email à soi-même, en sauvegardant une liste de mots de passe dans un document, voire en collant un post-it sur son écran !

Passons à la quatrième difficulté : si un collaborateur utilise le même mot de passe dans sa vie professionnelle et dans sa vie privée (par exemple pour son compte Facebook, LinkedIn, Tinder etc.) il y a fort à parier que l’une au moins de ces applis a fait l’objet d’un vol de données. Et que, par déduction, le pirate pourra remonter jusqu’à l’application critique utilisée par le collaborateur.

On le voit, l’utilisateur est le maillon faible de la sécurité. Cela se manifeste particulièrement dans la problématique des mots de passe.

Dès lors, dans ce cours, nous proposons plusieurs solutions de bon sens pour renforcer la sécurité des données de l’enteprise. Notamment à travers le premier niveau de protection que constituent les mots de passe. Et nous travaillons à responsabiliser les équipes. Tout en soulignant l’impact qu’aurait pour elles une fuite de données.

Par ailleurs, nous associons habituellement ce cours avec deux autres cours : Gérer le départ d’un employé pour éviter qu’il ne parte avec les données de l’entreprise ainsi que Le phishing ou usurpation d’identité.

Introduction

Section 1: Politique des mots de passe

Section 2: Les utilisateurs

Section 3: Les stratégies innovantes

Glossaire

Quiz

$885.00

$885.00

© Formation-cyber.fr

Tous droits réservés